KRACK,Plock från veckan som varit,Sårbarheter,Vad är,Wi-Fi

Plock från veckan som varit: Wi-Fi sårbarhet (”KRACK”) upptäckts

Den här veckans måndag (16 oktober, 2017) hände det två stora saker inom informationssäkerhet. Den första var att världen fick veta om en allvarlig sårbarhet gällande Wi-Fi. (Eller mera exakt WPA2, men vi tar detaljerna senare). Den andra andra stora saken var att sårberheten kunde ha fått ett fantastiskt namn… men fick inte det.

Det mytologiska odjuret ”Kraken” dyker upp här som var i populärkultur: i TV serier som Game of Thrones och Big Bang Theory, datorspel, böcker mm. Vilket är orsaken till att det känns som om informationssäkerhetsvärlden gick miste om en unik möjlighet när den senaste stora sårbarheten kom att kallas KRACK istället för KRAKEN. Men det är smällarna man får ta när man lever i en ofullständig värld.

Eftersom den här sårbarheten kan påverka alla användare av trådlösa nätverk lönar det sig att veta lite mera om den. Beroende på tid och intresse kan du satsa på att läsa antingen den korta eller lite längre versionen.

Den korta versionen: ”Vad ska jag göra åt KRACK?”

Uppdatera dina datorer – alla datorer (även tabletter, telefoner, och sakernas internet -prylar).

Kraken (sorgligt nog döpt till KRACK) är kommen – uppdatera era datorer!

Den lite längre versionen: ”Vad handlar det om, egentligen?”

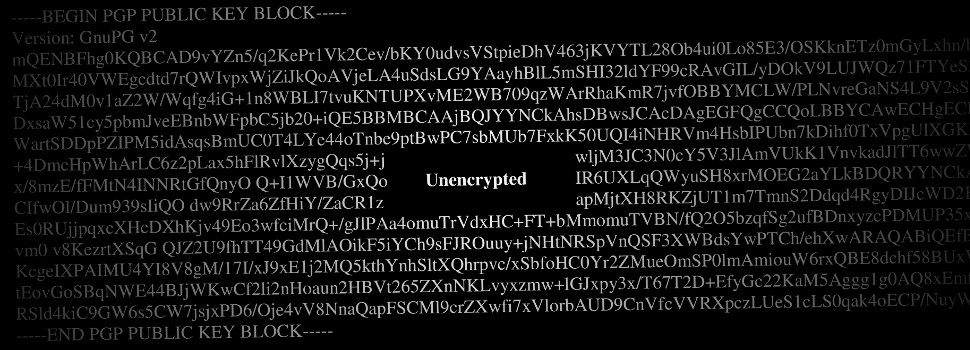

När vi använder nätet trådlöst brukar man använda benämningen ”Wi-Fi”. (Eller, ifall du yrat in dig i ordentligt nördiga kretsar, ”IEEE 802.11”.) Wi-Fi använder diverse säkerhetsmetoder, bl.a. kryptering, för att göra trådlös kommunikation säkrare. I över 10 år har det här tryggandet av kommunikationen skötts med något som kallas ”Wi-Fi Protected Access II”, eller WPA2 sådär vänner emellan. Det är i WPA2 som säkerhetsforskare nu hittat problem.

När man vill koppla upp sig till ett trådlöst nät så kontaktar datorn en accesspunkt (tänk: manicken som ger tillgång till det trådlösa nätet). Datorn och manicken skickar sedan ett antal (mer exakt: fyra) meddelanden fram och tillbaka. Detta kallas en ”handshake”, eng. för handskakning, och görs för att etablera en säker kontakt. De här meddelandena sker utan att vi måste veta desto mera om dem, och med hjälp av dessa meddelanden så utbyts t.ex. nycklar som används för att krypterandet av informationsflödet ska kunna börja.

KRACK är ett anfall där en skurk lyckas skapa problem med den här ursprungliga kommunikationen, handskakningen, mellan en dator och en trådlös accesspunkt.

Vad möjliggjör KRACK?

Enligt ZDNet: ”That weakness can, at its worst, allow an attacker to decrypt network traffic from a WPA2-enabled device, hijack connections, and inject content into the traffic stream. In other words: This flaw, if exploited, gives an attacker a skeleton key to access any WPA2 network without a password. Once they’re in, they can eavesdrop on your network traffic.”

Enligt Wired: ”In some situations, the vulnerability even leaves room for an attacker to manipulate data on a Wi-Fi network, or inject new data in. In practice, that means hackers could steal your passwords, intercept your financial data, or even manipulate commands to, say, send your money to themselves.”

Kort och gott: situationen är inte alls bra. Det är tekniskt sett möjligt för en anfallare, i specifika situationer, att kunna både läsa och manipulera data på Wi-Fi nätverket och att skicka in egen data (och på så sätt, enligt Computerphile, t.o.m. orsaka en ransomware infektering).

Vill du se en video där KRACK förklaras mera ingående så kolla t.ex. Computerphiles ”Krack Attacks (WiFi WPA2 Vulnerability)”, gjord av Nottinghams universitet.

Vill du läsa själva artikeln där KRACK först introducerades av dem som upptäckte sårbarheten, så klicka dig vidare till artikeln ”Key Reinstallation Attacks: Forcing Nonce Reuse in WPA2” av Mathy Vanhoef och Frank Piessens.

Avslutningsvis: lite goda nyheter

Lyckligtvis har uppdateringar som tryggar mot KRACK redan börjat dyka upp. Så se till att uppdatera alla datorer så fort det finns möjlighet till det. Och vidare goda nyheter är att skurken måste vara inom nära håll fysiskt för att kunna utnyttja KRACK sårbarheten.

Så ta en titt på dina arbetskamrater. Om någon skrattar demoniskt och muttrar ”Unleash the Kraken!” – överväg att hålla dig borta från det trådlösa nätet. Åtminstone tills du uppdaterat datorn.

Tillägg, 19.10.2017

Några saker jag borde antingen ha tagit upp eller varit tydligare med i artikeln:

- Det finns datorer i en massa saker vi inte tänker på direkt som ”datorer”. De måste alla uppdateras.

- Det är mycket viktigt att även uppdatera din router (manicken du kopplar dig till nätet med). En (antagligen ofullständig) lista över router tillverkare som patchat för KRACK: https://www.windowscentral.com/vendors-who-have-patched-krack-wpa2-wi-fi-vulnerability

- Alla IoT/Sakernas Internet prylar har datorer i sig. De är sårbara om inte uppdaterade. För att göra livet svårare så är det inte alltid ens möjligt att uppdatera dem. Överväg att göra dig av med IoT prylar som inte går att uppdateras (eller som går att uppdateras, men som du inte kommer att orka uppdatera… 😉 )

- Det lönar sig att använda HTTPS när man surfar på nätet. (Det handlar alltså om att kryptera informationsflödet.) Det finns en add-on som gör det lätt (se länken för mera information).

- Överväg att använda en VPN. Den ger dig nyttor vad gäller både säkerhet och sekretess.

Jag avslutade det ursprungliga inlägget med goda nyheter. För att inte ha givit en för rosig syn av framtiden avslutar jag tilläggsbiten med en länk till en artikel i Wired om hur KRACK sårbarheten kommer att plåga oss i årtionden framöver. (Suck…)

(Ja, jag är för lat för att se computerphiles video och läsa Vanhoef & Piessens’ artikel)

Hur är det om man också använder annan kryptering, så som https, ssh och/eller rent av VPN, kan KRACk ställa till förtret även då, eller är man trygg?

Hej,

Jo, det borde jag nog ha tagit upp – WPA2 är bara en del av tryggandet av kommunikationen. Vad gäller KRACK så är både en VPN och https mycket bra idéer.

(Har du inte installerad det ännu så överväg t.ex. HTTPS Everywhere, av EFF, för att automatiskt använda https alltid när det är möjligt. https://www.eff.org/https-everywhere )

Dvse tillverkare fick veta om sårbarheten innan den publicerades, så många har redan kommit med patchar och andra håller på med dem. Så i teorin kan det här vara en tillfällig oro. Men huruvida alla sen uppdaterar allt som borde uppdateras är en annan sak… Få se t.ex. hur många Linux burkar som blir sittande ouppdaterade i diverse IoT manicker och kan potentiellt skapa problem. (Man måste tyvärr kanske utgå ifrån att svaret är: en massiv mängd.)

Jag förstår att du inte orkar tugga igenom artikeln – så erbjuder en mycket mera lättläst variant för en lite djupare dykning i krack: Brian Krebs ”allt du behöver veta” artikel! 🙂

https://krebsonsecurity.com/2017/10/what-you-should-know-about-the-krack-wifi-security-weakness/

PS – har man möjlighet till det så kan man ju också helt enkelt köra med nätkabel tills allt har patchats.

Det låter ju inte så värst roligt det där, att ”köra med nätkabel tills allt har patchats”, när vi samtidigt får läsa att ”…sårbarheten kommer att plåga oss i årtionden framöver”

Sant. som tur handlade det där med ”årtionden” närmast om IoT prylar – saker man skaffar och inte tänker på att uppdatera. För telefoner, datorer, tabletter etc. kan (och borde) vi vänta oss klart snabbare svängar vad gäller uppdateringar.