Okategoriserade,Phishing,Ransomware,Sårbarheter,Shadow Brokers

Om WannaCry ransomware -attacken (Eller, uppdatera era datorer och sluta använda Windows XP!)

I april släppte en grupp som kallar sig Shadow Brokers en mängd hackerverktyg vilka tros vara utvecklade åt, eller höra till, Amerikas nationella säkerhetsmyndighet NSA. Säkerhetsforskare säger att verktyg som fanns bland dem låg i grunden för en massiv ransomware våg, kallad ”WannaCry”, som spred sig runt världen igår fredag.

Storbritanniens statliga sjukvård bland de hårdast drabbade

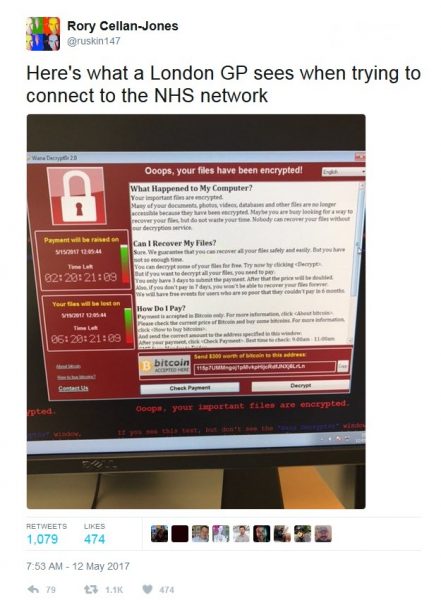

Ett av de mest omrapporterade offren är NHS, den statliga sjukvården i Storbritannien. I ett NHS utlåtande från fredag eftermiddag noterar de att minst 16 olika anstalter (”NHS organisations”) drabbats. Men skadeprogrammet spred sig snabbt och en exakt siffra är svår att få tag på. Senare igår natt rapporterade BBC att siffran stigit till 28. I morse troddes siffran ha stigit till över 40.

Exakt hur det ser ut i de drabbade sjukhusen är oklart, men med datorerna ur bruk så sägs bl.a. läkare skriva ner information med papper och penna, och vissa sjukhus utföra endast operationer av livshotande fall medan de skickar alla andra patienter i behov av operationer till andra sjukhus.

En bild av en NHS dator utsatt för ransomware attacken. (Bild: Twitter användare @ruskin147)

Världsomfattande WannaCry -attack spreds via phishing

Ransomware -attacken var inte riktad specifikt mot NHS, utan har spridit sig till dussintals länder. Kaspersky Labs estimerade igår (fredag) kväll att minst 45000 datorer i 74 olika länder har blivit offer för ransomware -attackerna.

Enligt säkerhetsforskare (bl.a. i Forbes) sprider den sig via phishing e-post. E-posten innehåller en länk eller en fil som, när man klickar på den eller öppnar den, (laddar ner och) kör igång skadeprogrammet.

Skadeprogrammet är designat så, att när den väl har lyckats infektera en dator så kommer den datorn sedan att försöka infektera alla andra datorer på samma nätverk. Har man alltså flera datorer sammankopplade på ett nät så räcker det att en person faller för phishing e-posten för att alla datorer skall bli utsatta.

De goda nyheterna: Säkerhetsforskare hittade ”Kill switch”

Olika säkerhetsforskare började genast undersöka skadeprogrammet. Säkerhetsforskaren @MalwareTechBlog (Twitter namn) upptäckte att när skadeprogrammet väl har infekterat en dator så försöker det få kontakt med en obskur webbaddress: iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea[.]com.

Om skadeprogrammet lyckas kontakta den addressen så börjar den inte kryptera filer eller försöka sprida sig vidare. @MalwareTechBlog märkte att den webbaddressen inte var registrerad till någon. Efter att forskaren själv registrerat den sidan så verkar ransomware spridningen ha slutat. (Men de som redan var utsatta förblev det.)

Men, tyvärr, även om forskaren kan ha satt stopp för spridningen av WannaCry så kan vi inte anse att något blivit tryggare för den sakens skull.

De dåliga nyheterna: Ouppdaterade maskiner och föråldrade operativsystem är fortfarande sårbara

Den centrala orsaken varför NHS utsattes så hårt verkar vara att de ännu i stor utsträckning använder Windows XP. Microsoft har slutat ge ut uppdateringar för XP vilket betyder att användare inte heller längre får säkerhetsuppdateringar.

Bland sårbarheterna och verktygen Shadow Brokers släppte i april fanns bl.a. en så kallad ”exploit” som kallas ”EternalBlue”. Den uttnyttjar sårbarheter i just Windows XP. Microsoft släppte uppdateringar som skyddade nyare operativsystem mot verktygen i Shadow Brokers materialet. Men eftersom de slutat uppdatera XP så förblev det utan uppdateringar.

Programmen och informationen nödvändig för att skapa liknanade attacker till WannaCry finns på nätet. Vem som helst (som vet var de ska söka) kommer åt dem. Vi får inte tänka att vi nu är trygga från liknande attacker – det är bara en tidsfråga innan nästa liknande attack.

Alltså…

Vad ska vi göra? Det hjälper tyvärr inte att gömma sig under soffan. Däremot hjälper nog följande:

- Akta er för phishing

- Kör back-ups på er data

- Uppdatera alla datorer

- Använd inte Windows XP (eller andra föråldrade operativsystem)

Uppdatering (13.5): Det verkar som om Microsoft, på grund av WannaCry, faktiskt kommit ut med uppdateringar även för Windows XP, Server 2003, och Windows 8. Uppdatera dem genast om du har dem. (Och börja sedan söka efter ett operativsystem med uppdateringar som standardvara, inte bara som katastrof-reaktioner…)

Uppdatering 2 (senare samma dag): Även andra Microsoft operativsystem har fått patchar. Länk här (till http://www.catalog.update.microsoft.com/Search.aspx?q=KB4012598)

Vad ,man skall göra är att inte ha datorer för kritiska funktioner uppkopplade till Internet.

Måste man ha några datorer uppkopplade till Internet, så kan man köra deras operativ-system från en LiveCD. Det betyder att operativsystemet finns på en bränd CD/DVD-skiva och det går inte att sobotera något på CD/DVD-skivan.

Live-CD/DVD-skivan laddas vid uppstarten av datorn in i datorns minne, och körs därifrån: Vissa program laddas från CD/DVD-skivan, när det behövs.

Ifall operativsystemet skulle bli smittat med något virus, så är det bara att starta om datorn på nytt från Live-CD/DVD-skivan. Då fungerar datorn som innan den var smittad.

Live-CD/DVD-skivor finns för alla operativ-system, Linux samt även för Windows alla olika versioner.

Jag rekommenderar KNOPPIX Linux Live CD/DVD som inte kostar något.