NSA,Säkerhet,Sårbarheter,Shadow Brokers

NSA hemlighåller digitala säkerhetsluckor – och gruppen Shadow Brokers säljer dem

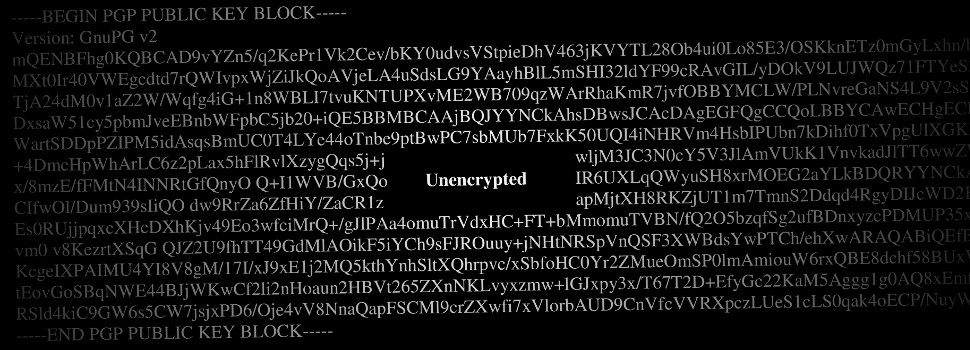

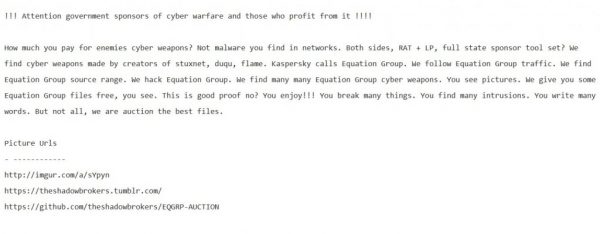

Man hittar allt möjligt ovanligt på nätet. Men i augusti 2016 dök det upp något… ovanligt ovanligt. En grupp som kallade sig The Shadow Brokers meddelade att de skulle auktionera ut ”cyber weapons”, alltså hackerverktyg.

Inte nog med det – de påstod att USA låg bakom skapandet av programmen i fråga.

Lite bakgrund: white hat hackers, sårbarheter och ”zero-days”

Säkerhetsforskare och så kallade ”white hat hackers” jobbar ofta med att försöka hitta sårbarheter i program. Tidigare okända sårbarheter kallas ”zero-days.” Hittar de nya säkerhetshål, zero-days, i ett program så meddelar de om dem åt företaget som tillverkar programmet så att de ska kunna åtgärda sårbarheterna.

White hat hackers fyller en viktig funktion i samhället: de säkrar våra program mot ovänligt sinta anfallare, så kallade ”black hat hackers.” Man skulle hoppas att regeringar betedde sig som white hat hackers gör – att de meddelar åt företagen när de får tag på sårbarheter i deras program.

Men så är inte alltid fallet visar det sig.

USA och hemlighållande – och utnyttjande – av sårbarheter

Ett stort sårbarhetsfall år 2014 (Heartbleed) ledde till att USAs dåvarande president Obama uttalade sig om USA:s ställning till upptäckta sårbarheter. Ställningen var att USA meddelar om alla sårbarheter de upptäcker – utom då de har tillräcklig nytta av att inte meddela om dem. Undantagsfallen uttrycktes som de som uppfyllde kriteriet “a clear national security or law enforcement need” (se t.ex. New York Times).

Att USA hemlighåller okända sårbarheter är i sig inget nytt. USA har tidigare utnyttjat hemlighållna sårbarheter t.ex. i fallet Stuxnet, ett skadeprogram vilket designades (av USA och Israel) specifikt för att sabotera urananrikningscentrifuger i Iran.

Nya insikter i NSA:s praxis att hemlighålla sårbarheter (både genom fallet Shadow Brokers såväl som i ett annat stort fall av läckt data: Vault7) har lett till skriverier om farorna med praxisen (se t.ex. Motherboard, och Greenberg i Wired), men inte till någon klar ändring i NSA:s policy.

Att sitta och trycka på sårbarheter är långt ifrån problemfritt. Som fallet Shadow Brokers har visat så kan information läcka, t.ex. genom ett dataintrång. Och så är ju inte nödvändigtvis de utsatta företagen speciellt nöjda med ens val. T.ex. amerikanska teknologiföretaget Cisco fick efter läckan gå ut med information om att deras produkter i flera år varit sårbara – en säkerhetslucka deras säkerhetsmakt vetat om (se t.ex. Ars Technica).

Shadow Brokers tar kontakt med världen (Hämtat från Wayback Machine, web.archive.org)

Senaste nytt inom Shadow Brokers, sårbarheter, och NSA: Microsoft och SWIFT betalningar

Sedan Shadow Brokers första gången dök upp förra sommaren så har de med jämna mellanrum varit framme med nya hackerverktyg och sårbarheter till salu. Kommersen har inte gått så bra som de hoppats, och vissa delar av sitt lager har de istället släppt ut på nätet gratis.

Den senaste samlingen läckt data publicerade Shadow Brokers förra fredagen (14.4.2017). Den innehåller information bl.a. om sårbarheter i olika versioner av Microsoft Windows såväl som i SWIFT -betalningssystemet.

Microsoft

Den korta versionen av fallet Microsoft: den läckta informationen ledde till en massa stohej och skriverier, men det visade sig handla om sårbarheter Microsoft hade lappat i mars. Så har du uppdaterat din dator nyligen borde du vara trygg. Men har du inte uppdaterat din dator nyligen så sluta läsa NU och gör det! (Ingen fara – jag väntar.)

Historien om hur och när Microsoft gjorde sina uppdateringar mot sårbarheterna som nämns i Shadow Brokers-läckan innehåller intressanta vändningar och har lett till spekulation om vad Microsoft visste och hur de visste det. (Se t.ex. Engadget för mera.)

SWIFT

Den senaste läckan från Shadow Brokers visar att SWIFT nätverket också fanns bland NSA:s fokus på hemlighållna sårbarheter. SWIFT möjliggjör bl.a. flyttandet av pengar mellan banker och länder. USA hade tidigare rätt att övervaka SWIFT transaktioner, men den rätten fråntogs dem år 2013. Lee Mathews artikel i Forbes ger historisk insikt i fallet NSA och SWIFT, och hur fråntagandet av rätten att snoka i SWIFT kan ha lett till intresset i att hitta nya sårbarheter.

Och sedan hålla dem hemliga.

(Eller åtminstone försöka.)